خانواده SHA شامل چهار الگوریتم است که عبارتند از : SHA-۰, SHA-۱, SHA-۲, SHA-۳. اگرچه این چهار الگوریتم از یک خانواده هستند، اما از نظر ساختاری متفاوتاند.

نسخه اصلی، SHA-۰ است که یک تابع هش ۱۶۰ بیتی است و توسط موسسه ملی استانداردها و تکنولوژی (NIST) در سال ۱۹۹۳ منتشر شد. این الگوریتم ضعفهایی داشت و نتوانست محبوبیت زیادی کسب کند. در سال ۱۹۹۵، SHA-۱ برای اصلاح ضعفهای SHA-۰ طراحی شد.

الگوریتم SHA-۱ پرکاربردترین تابع هش SHA است. از این الگوریتم در برنامهها و پروتکل های بسیار زیادی نظیر SSL مورد استفاده قرار گرفت.

در سال ۲۰۰۵، روشی برای نشان دادن نواقص SHA-۱ در دورههای زمان یافت شد و باعث شد استفاده بلندمدت از SHA-۱ با شک و ابهام رو به رو شود.

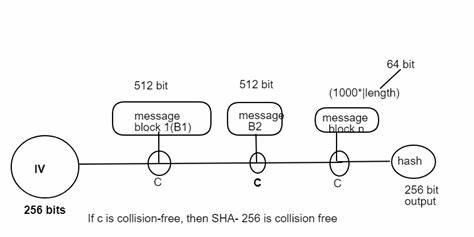

خانواده SHA-۲ بر اساس تعداد بیت در مقدار هش آنها به چهار عضو تقسیم میشود که عبارتند از: SHA-۲۲۴, SHA- ۲۵۶, SHA- ۳۸۴, SHA-۵۱۲. تاکنون حمله موفقیت آمیزی به تابع هش SHA-۲ گزارش نشده است.

اگرچه SHA-۲ یک تابع هش قوی است و تفاوت چشمگیری با SHA-۱ دارد، با این حال طرح اصلی آن همچنان مشابه SHA-۱ است. بنابراین NIST در صدد طراحی تابع هش رقابتی جدیدی برآمد.

در اکتبر ۲۰۱۲، NIST الگوریتم Keccak را به عنوان استاندارد SHA-۳ انتخاب کرد. Keccak دارای مزایای بسیاری نظیر عملکرد موثر و مقاوم خوب در برابر حمله هاست.

نظرات (0)

به یوزبیت؛ خانه محتوا خوش آمدید

یوزبیت، به نویسندگان مستقل این امکان را میدهد که رایگان تولید محتوا کنند و با کمک هوش مصنوعی، محتوای خود را به صورت مؤثر به مخاطبان نمایش دهند.

سایر مقالات نویسنده

جدیدترین مقالات

درباره ما . راهنما . اطلاعیهها . آپدیتها . قوانین . ارتباط با ما

کلیه حقوق این سایت برای یوزبیت محفوظ میباشد.